Hacker 2: The Doomsday Papers

DOS jeu, 1986

- Genre:

- Aventure

- Année:

- 1986

- Développeur:

- Activision

- Éditeur:

- Activision

- Perspective:

- Vue de côté

- Thème:

- Cyberpunk, Crime

- Sorties:

- DOS (1986), Amiga (1986), Apple II (1986), Atari ST (1986), Macintosh (1986), Commodore 64 (1986), Amstrad CPC (1987), ZX Spectrum (1987)

- Aussi connu sous le nom:

- Hacker II, Actisource: The International Computer Hotline

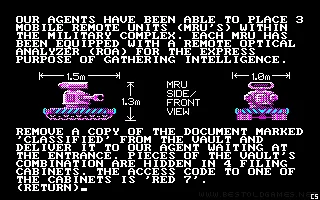

Hacker II : The Doomsday Papers s'appuie sur le principe intrigant de son prédécesseur, offrant aux joueurs un mélange unique de stratégie en temps réel et de résolution d'énigmes dans un récit d'espionnage aux enjeux élevés. Cette suite poursuit non seulement le voyage thématique de l'intrusion numérique, mais élève le rôle du joueur à celui d'un pirate informatique qui sauve le monde, chargé d'une mission d'une importance primordiale. Le jeu commence alors que le joueur plonge à nouveau dans des systèmes informatiques non autorisés. Cette fois, les efforts de piratage s’alignent de manière inattendue sur une demande secrète d’aide du gouvernement. Le joueur est recruté pour une opération clandestine visant à infiltrer une installation sécurisée en Russie, où sont dissimulés des plans de domination mondiale. La mission est claire : guider un robot drone à travers l'installation jusqu'à un coffre-fort contenant les fameux Doomsday Papers. …en savoir plus

Revue du jeu

Hacker II : The Doomsday Papers s'appuie sur le principe intrigant de son prédécesseur, offrant aux joueurs un mélange unique de stratégie en temps réel et de résolution d'énigmes dans un récit d'espionnage aux enjeux élevés. Cette suite poursuit non seulement le voyage thématique de l'intrusion numérique, mais élève le rôle du joueur à celui d'un pirate informatique qui sauve le monde, chargé d'une mission d'une importance primordiale. Le jeu commence alors que le joueur plonge à nouveau dans des systèmes informatiques non autorisés. Cette fois, les efforts de piratage s’alignent de manière inattendue sur une demande secrète d’aide du gouvernement. Le joueur est recruté pour une opération clandestine visant à infiltrer une installation sécurisée en Russie, où sont dissimulés des plans de domination mondiale. La mission est claire : guider un robot drone à travers l'installation jusqu'à un coffre-fort contenant les fameux Doomsday Papers.

Hacker II : The Doomsday Papers se distingue par ses mécanismes de jeu, qui exigent une réflexion stratégique, une observation approfondie et un timing précis. Les joueurs doivent parcourir une carte 2D du bâtiment, affrontant des gardes en patrouille et des caméras de sécurité omniprésentes. Le défi consiste à éviter d'être détecté, ce qui oblige les joueurs à manipuler ingénieusement le système de surveillance de l'installation.

Pour y parvenir, les joueurs peuvent accéder au réseau de surveillance pour surveiller l'activité des caméras, déterminant ainsi quelles zones sont sous surveillance. La clé du succès consiste à basculer le flux en direct des caméras actives vers des images préenregistrées de pièces vides, dissimulant efficacement les mouvements du drone au personnel de sécurité. Les joueurs contrôlent quatre moniteurs, leur permettant de jongler entre les vues de sécurité, les cartes radar, les sorties magnétoscope et les flux en direct de 38 caméras différentes. Cette configuration nécessite du multitâche et une planification stratégique, car les joueurs doivent suivre les mouvements des gardes, gérer la navigation des drones et synchroniser les enregistrements pour contourner de manière transparente les mesures de sécurité.

Le gameplay de Hacker II: The Doomsday Papers témoigne de sa complexité et de sa profondeur, mettant les joueurs au défi de penser à la fois comme un hacker, un stratège et un détective. L'expérience immersive est encore renforcée par la nature en temps réel du jeu, poussant les joueurs à prendre des décisions rapides et à s'adapter à l'évolution des modèles de sécurité.

commentaires

Il n'y a pas encore de commentaires. Soyez le premier à commenter!

Discutez de ce jeu dans notre forum.

Veuillez vous s'inscrire ou vous connecter pour poster un commentaire.

Critiques d'utilisateurs

Il n'y a pas encore de commentaires, soyez le premier à donner votre avis sur ce jeu !

Veuillez vous s'inscrire ou vous connecter pour publier un avis.

Achetez-moi un café

Achetez-moi un café